Глава 3 Собрать все

Глава 3 Собрать все

Собранный Эдвардом Сноуденом архив документов ошеломлял как по размеру, так и по широте охвата. Даже меня, человека, который потратил годы на написание материала об опасностях, связанных с секретной слежкой в США, шокировала масштабность материала, особенно из-за того очевидного факта, что спецслужбы действуют слишком безответственно и тайно, а их действия никто не ограничивает.

Те, кто воплощал в жизнь тысячи описанных в архиве операций слежения, явно не ожидали, что о них узнает общественность. Многие из них были направлены на американское население, но под массовую слежку американских спецслужб также попали десятки стран на планете, включая дружественные США демократические государства — Францию, Бразилию, Индию и Германию.

Архив Сноудена был отлично организован, но из-за размера и сложности его было чрезвычайно трудно обработать. Практически каждому подразделению АНБ принадлежал десяток тысяч документов, и, кроме того, в архиве содержались файлы, полученные от дружественных иностранных спецслужб. Документы датированы недавними числами: большая их часть относится к 2011 и 2012 годам, многие к 2013 году. Некоторые даже составлены в марте и апреле этого года1, то есть принадлежат к периоду всего за несколько месяцев до того, как мы со Сноуденом встретились в Гонконге.

Большинство файлов, содержащихся в архиве, имели гриф "Совершенно секретно". Многие из последних были помечены как FVEY, это означает, что файлы можно распространять только среди четырех дружественных АНБ разведывательных служб англоговорящего альянса "Пять глаз", в который входят

Великобритания, Канада, Австралия и Новая Зеландия. Другие файлы предназначались исключительно для США, на них был ярлык NOFORN — то есть не для пользования в иностранных государствах. Определенные документы, такие как судебное постановление о надзоре за иностранными разведками, разрешающее собирать телефонные данные, и приказ президента Обамы о подготовке оскорбительных киберопераций, были среди самых охраняемых секретов правительства США.

Для расшифровки архива и языка АНБ требуется специальное обучение. Для общения внутри спецслужб и между ними существует особый язык — малопонятный бюрократический и высокопарный жаргон, иногда хвастливый и даже ехидный. Большинство документов во многом технические, наполнены пугающими аббревиатурами и кодовыми названиями, и иногда, чтобы в них разобраться, сначала требуется ознакомиться с другими документами.

Но Сноуден предвидел эту проблему и предоставил словарь, в котором расшифровываются аббревиатуры и названия операций, а также внутренний глоссарий терминов спецслужб. И все-таки некоторые документы так и остались непонятными после первого, второго и даже третьего прочтения. Я смог оценить их значимость только после того, как собрал воедино несколько частей различных документов и проконсультировался с рядом ведущих экспертов в сфере разведки, криптографии, хакерства, истории АНБ и нормативно-правовой базы, которой руководствуется американская разведка.

Дополнительная сложность заключалась в том, что зачастую горы документов были организованы не по теме, а по принадлежности к отделам спецслужб и сенсационные открытия терялись в огромном количестве рутинного или технического материала. Guardian разработала программу, позволяющую проводить поиск в файлах по ключевым словам, и она оказала значительную помощь. Но программа была далека от идеала. Процесс обработки архива шел чрезвычайно медленно и даже спустя многие месяцы после того, как мы получили документы, некоторые термины и операции все еще требовали дальнейшего изучения перед тем как они могли бы быть безопасно преданы огласке.

Несмотря на все эти трудности, файлы Сноудена, бесспорно, разоблачили сложную программу разведки, обращенную на американских граждан (которые явно не имели никакого значения для реализации миссий АНБ) и граждан других стран. Расшифровка архива показала, что для незаконной слежки за общением людей использовались различные технические средства: АНБ подключалось к интернет-серверам, спутникам, подводным оптоволоконным кабелям, местным и иностранным телефонным системам и персональным компьютерам. В архиве содержался список людей, на которых были направлены наиболее интенсивные методы слежения. В нем можно было найти как известных террористов и подозреваемых, так и избранных народом лидеров дружественных стран и обычных американских граждан. И это открывает завесу тайны над всеми стратегиями и целями АНБ.

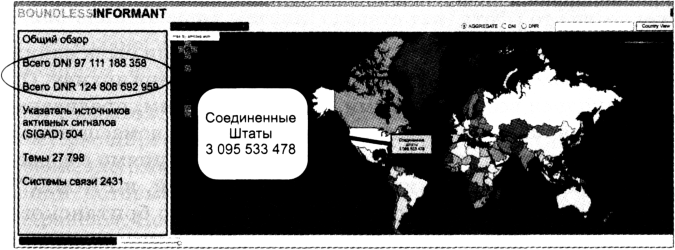

Сноуден разместил ключевые, основополагающие документы в начале архива, отметив их как особо важные. Эти файлы проливают свет на экстраординарный по объему спектр действий спецслужб, а также их лживый и даже преступный характер. Программа BOUNDLESS INFORMANT была одним из самых первых откровений. Она показала, что АНБ ежедневно и с математической точностью ведет подсчет телефонных звонков и электронных писем, собранных со всего мира. Сноуден рассматривал эти файлы как чрезвычайно важные не только потому, что АНБ собирает и хранит информацию о количестве звонков и электронных писем — буквально миллиардов каждый день, — но и потому, что они доказывают, что глава АНБ Кит Александер и его представители лгали Конгрессу. Официальные представители АНБ неоднократно заявляли, что они не в силах предоставить точные числа — именно те данные, для сбора которых и была создана BOUNDLESS INFORMANT.

Например, BOUNDLESS INFORMANT показала, что за период в один месяц начиная с 8 марта 2013 года одно подразделение

ЛНБ, занимающееся операциями по получению глобального доступа, собрало данные по более чем 3 млн телефонных звонков и электронных писем, прошедших через систему электронных коммуникаций США. (DNR, или регистратор телефонных звонков, относится к телефонным звонкам; DNI, или разведсведения из цифровых сетей, относится к таким интернет-коммуникациям, как электронные письма.) Это превосходит количество данных, собранных в аналогичных системах в России, Мексике и практически во всех европейских странах, и примерно соответствует уровню сбора данных в Китае.

В целом всего за тридцать дней были накоплены данные по более чем 97 млрд электронных писем и 124 млрд телефонных звонков со всего мира. В следующем документе BOUNDLESS INFORMANT представлены подробные данные за тридцатидневный период в Германии (500 млн), Бразилии (2,3 млрд) и Индии (13,5 млрд). В других файлах можно найти информацию по данным, собранным совместно с правительствами Франции (70 млн), Испании (60 млн), Италии (47 млн), Нидерландов (1,8 млн), Норвегии (33 млн) и Дании (23 млн).

Несмотря на то что по законодательству АНБ сосредоточено на "иностранной разведке", документы подтверждают, что американское население было не менее важной целью секретной слежки. После 25 апреля 2013 года, когда из Суда FISA поступил особо секретный приказ, вынуждающий компанию Verizon предоставить всю информацию о телефонных звонках, или "телефонных метаданных" ее американских клиентов, это стало очевидно как никогда. С пометкой "не для распространения в иностранных государствах" текст приказа и его смысл не оставляют сомнений:

НАСТОЯЩИМ ПРИКАЗЫВАЮ, что ответственное лицо с этого момента и ежедневно на регулярной основе до момента прекращения действия данного приказа, если только Судом не будет принято иное решение, обязано предоставлять Агентству национальной безопасности (АНБ) электронную копию следующих материалов: все данные Verizon по записям телефонных звонков, или "телефонные метаданные", связанные с коммуникациями (I) между Соединенными Штатами и другими странами; или (II) внутри Соединенных Штатов, включая местные телефонные звонки.

Телефонные метаданные должны содержать полную информацию о маршруте звонка, включая, но не ограничиваясь идентификационной информацией (например, исходящий и входящий номера, международный идентификатор абонента мобильной связи, международный идентификатор аппаратуры мобильной связи и т. д.), основном канале соединения, номерах телефонных карточек, времени и длительности звонка.

Эта программа по сбору телефонной информации была одним из самых важных открытий, сделанных благодаря архиву. Он был наполнен всевозможными типами программ, предназначенных для тайного наблюдения, начиная с крупномасштабной PRISM, в задачи которой входил сбор данных прямо с серверов самых крупных в мире интернет-компаний, и PROJECT BULLRUN — совместного проекта АНБ и его британского аналога Штаба правительственной связи (ЦПС), предназначенного для рассекречивания наиболее распространенных форм шифровок, используемых для охраны безопасности интернет-транзакций, и заканчивая более мелкими проектами, названия которых отражают лежащий в их основе презрительный и хвастливый дух превосходства: EGOTISTICAL GIRAFFE1, целью которого является борьба с браузером Тог, дающим возможность анонимного просмотра информации в Интернете; MUSCULAR1 — средство для вторжения в частные сети Google и Yahoo!; OLYMPIA — канадская программа, в задачи которой исходит наблюдение за Министерством горной промышленности и энергетики Бразилии.

Но всей видимости, некоторые из программ наблюдения предназначались для слежки за подозреваемыми в терроризме. Но огромное количество подобных средств явно не имело никакого отношения к национальной безопасности. Документы не оставляют сомнения в том, что АНБ было вовлечено в экономический шпионаж, слежку за другими государствами и беспричинное наблюдение за всем населением.

Содержание архива наводит на одно простое заключение: правительство США построило систему, направленную на полное исключение конфиденциальности информации, передаваемой электронными средствами по всему миру. Можно без преувеличения сказать, что задачами слежки являются: сбор, хранение, отслеживание и анализ всех электронных коммуникаций всего населения земного шара. Целью спецслужб стало осуществление одной-единственной миссии: сделать так, чтобы от систематического сбора информации, связанной с электронными коммуникациям, не ускользнула ни малейшая деталь.

Этот самостоятельно изданный приказ приводит к безграничному расширению зоны охвата действий АНБ. Спецслужбы ежедневно работают над выявлением электронных коммуникаций, которые не идентифицировались программой и не были сохранены. После этого они разрабатывают новые технологии и методы, чтобы исправить подобные упущения. АНБ полагает, что для сбора какой бы то ни было информации, связанной с электронными коммуникациями, оно не нуждается в особом разрешении. Кроме того, Агентство не накладывает никаких ограничений в плане того, кто именно может стать его мишенью. То, что АНБ называет «SIGNIT» — сбором секретной информации путем перехвата сигналов и сообщений, — и является его целью. И сам факт, что АНБ способно извлекать эту информацию, становится оправданием того, что так и стоит поступать.

АНБ, военное подразделение Пентагона, учитывая работу Агентства по слежке, осуществляемую с помощью альянса "Пять глаз", является самой большой разведывательной службой в мире. До весны 2014 года, когда дискуссия вокруг истории Сноудена приобрела особо острый характер, Агентство возглавлял генерал-полковник Кит Б. Александер. Он руководил АНБ в течение девяти последних лет и многократно увеличил размер Агентства и его влияние. В процессе, по словам журналиста Джеймса Бэмфорда, Александер стал "наиболее влиятельной главой разведывательных служб в истории Америки".

Как отмечает Шейн Харрис, репортер Foreign Policy, АНБ "представляло собой громадную организацию еще до прихода Александера", но "под его руководством широта, размах и амбиции Агентства выросли до таких размеров, о каких и не смели мечтать его предшественники". Никогда ранее "ни одно правительственное агентство в США не имело столько возможностей и законных оснований для сбора и хранения такого количества электронной информации". Предыдущий представитель правительства, который работал с АНБ, сообщил Харрису, что "стратегия Александера" была очевидна: "Мне необходимо собрать все данные". "И, — добавил Харрис, — он хочет заниматься этим столь долго, сколько только сможет".

Личный девиз Александера "Собрать все" совершенно четко отражает основную цель АНБ. Впервые он начал использовать свою философию на практике в 2005 году, собирая разведданные, связанные с оккупацией Ирака. Как в 2013 году сообщала Washington Post, Александер был недоволен узким фокусом сбора данных американской военной разведки, чьей целью были только подозреваемые повстанцы и другие угрозы силам Соединенных Штатов — подход, который новый глава АНБ счел слишком ограниченным. "Он хотел все сразу: каждое текстовое сообщение каждого жителя Ирака, каждый телефонный звонок и электронное письмо, которые только можно было собрать с помощью мощных компьютеров Агентства". Так что правительство приступило к использованию технических методов, чтобы без разбора собирать все данные о коммуникациях всего иракского населения.

После этого Александер задумался о применении этой системы тотальной слежки, изначально созданной для иностранного населения в зоне, где активно велись боевые действия, на американских гражданах. "И точно так же, как и в Ираке, Александер добился своего, — пишет Post, — получил инструменты, ресурсы и законные основания для сбора и хранения гигантского количества информации об американских и иностранных коммуникациях". Таким образом, "за восемь лет у руля Агентства Александер в возрасте 61 года совершил революцию в возможностях государства собирать информацию с помощью электронной слежки во имя национальной безопасности".

Экстремистский настрой Александера в области слежения отлично задокументирован. Описывая его "навязчивое, едва ли обоснованное законом желание создать шпионскую машину", Foreign Policy назвала его "ковбоем АНБ". Даже генерал Майкл Хайден, директор ЦРУ и АНБ во времена эры Буша, собственноручно контролировавший внедрение программы незаконного подслушивания телефонных разговоров и известный благодаря излишне агрессивному милитаризму, — согласно Foreign Policy — был шокирован подходом Александера, который можно обозначить как "все средства хороши". Предыдущий руководитель разведывательной службы охарактеризовал взгляд Александера следующим образом: "Давайте не будем беспокоиться о законе. Давайте просто выясним, как нам сделать свою работу". Аналогично Post отмечает, что "даже защитники Александера говорят, что его агрессивность иногда выходит за рамки его законных полномочий".

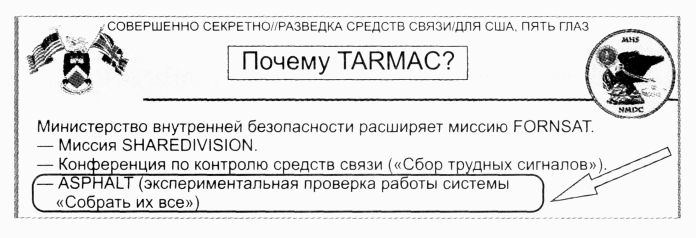

Несмотря на то что некоторые еще более экстремистские утверждения Александера — например, его прямой вопрос "Почему мы не можем собирать все сигналы все время?", который, как сообщают, он задал во время посещения ЦПС в Великобритании в 2008 году, — были прокомментированы официальными представителями Агентства как легкомысленные шутки, вырванные из контекста, собственные документы АНБ показывают, что Александер не шутил. К примеру, совершенно секретная презентация на ежегодной конференции альянса "Пять глаз" в 2011 году показывает, что АНБ открыто принимает лозунг Александера и его стремление к всеведению как свою основную цель:

Документ, представленный в 2010 году ЦПС на конференции "Пять глаз" в отношении операции под кодовым названием TARMAC, которая проводилась в то время для перехвата спутниковой связи, проливает свет на то, что британская служба разведки также использовала эту фразу для описания своей миссии:

Даже в обычной внутренней служебной записке АНБ упоминается слоган, чтобы показать, как растут возможности Агентства. Например, в одной из записок 2009 года технический директор обеспечения полетов АНБ восхваляет недавние улучшения в работе сайта по сбору данных в Мисава (Япония):

Планы на будущее (U)

(СОВЕРШЕННО СЕКРЕТНО//РАЗВЕДКА СРЕДСТВ CBЯЗИ//REL) В будущем MCОS надеется увеличить число платформ WОRDGОPHER для того, чтобы было возможно демодулировать тысячи дополнительных низкоскоростных передач.

Эти цели идеально подходят для демодуляции софта. Кроме того, MCОS обладает способностью автоматически сканировать и демодулировать сигналы, как только они проходят через спутники. Существует множество возможностей, благодаря чему мы становимся на один шаг ближе, чтобы "собрать все".

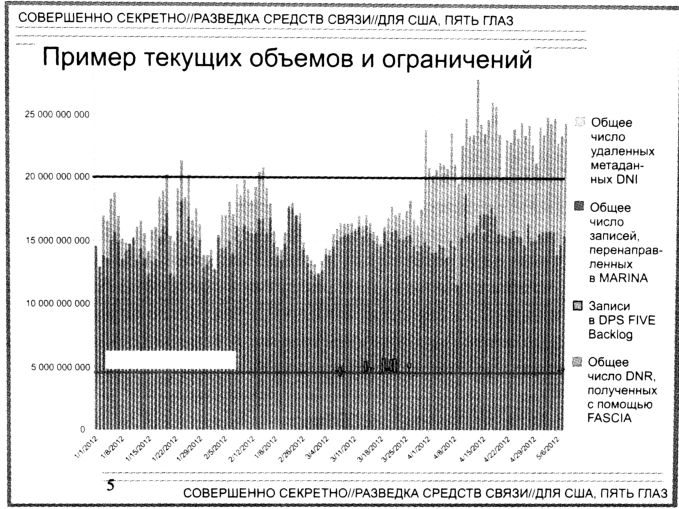

"Собрать все" — это отнюдь не легкомысленная шутка. Этот слоган определяет желания и цель АНБ, достижение которой все ближе. Количество телефонных звонков, электронных писем, интернет-чатов и другой интернет-активности, а также телефонные метаданные, собранные Агентством, ошеломляют. В действительности, как утверждает один из документов 2012 года, АНБ зачастую "собирает гораздо больше информации, чем это может быть полезно". По данным середины 2012 года, Агентство ежедневно обрабатывало более 20 млрд коммуникаций (как телефонных, так и через Интернет) со всего мира:

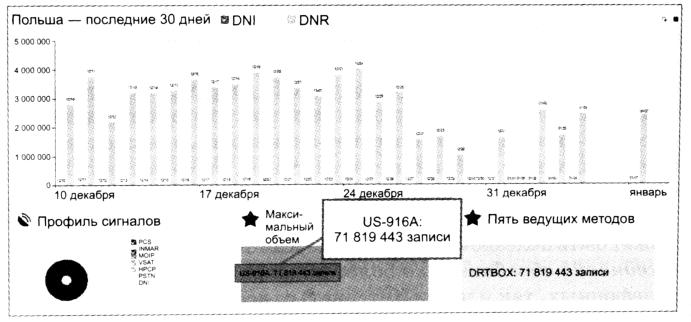

Для каждой отдельной страны АНБ ежедневно составляет график с количеством собранных электронных писем и звонков. На графике для Польши, приведенном ниже, видно, что в некоторые дни обрабатывалось более 3 млн звонков, а за период в тридцать дней — более 71 млн:

Данные, собранные по Америке, впечатляют не меньше. В 2010 году, еще до раскрытия Сноуденом секретной информации, Washington Post сообщила, что "каждый день системы сбора информации Агентства национальной безопасности перехватывают и сохраняют 1,7 млрд электронных писем, телефонных звонков и других сообщений" американцев. Уильям Бинни, математик, который в течение трех десятилетий работал на АНБ и ушел после событий 11 сентября в знак протеста действиям, направленным на усиление слежки за гражданами собственной страны, также сделал немало заявлений о том, какое огромное количество данных было собрано о жителях США. В 2012 году в интервью для Democracy Now! Бинни сказал, что "они собрали порядка 20 трлн сообщений, передаваемых одними гражданами США другим гражданам США".

После раскрытия секретной информации Сноуденом Wall Street Journal сообщил, что система перехвата АНБ "способна покрыть приблизительно 75 % интернет-трафика США в целях слежки за иностранцами, включая широкий спектр коммуникаций между иностранцами и американцами". Анонимные источники — действующие и бывшие сотрудники АНБ — сообщили журналу, что в некоторых случаях Агентство "сохраняет письменное содержание электронных писем, которые граждане Соединенных Штатов посылают друг другу, а также фильтрует звонки, сделанные внутри страны с помощью интернет-технологий".

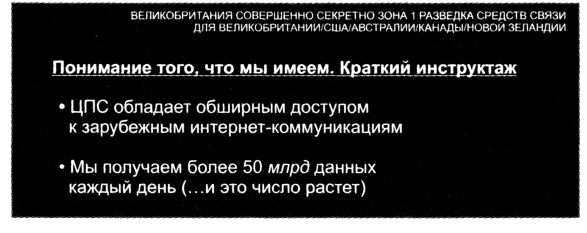

Схожим образом британский ЦПС собирает данные, связанные с коммуникациями. Количество полученных данных настолько огромное, что он с трудом может хранить их. Вот что об этом говорится в одном из британских документов 2011 года:

О том, что АНБ зациклилось на идее "собрать все", свидетельствует множество внутренних документов из архива Сноудена, в которых сообщается о достижении той или иной отметки в сборе данных. Например, в этой записи в документе, датированном декабрем 2012 года, гордо сообщается, что программа SHELLTRUMPET достигла рекорда в 1 трлн:

(СЕКРЕТНО//РАЗВЕДКА СРЕДСТВ СВЯЗИ//ДЛЯ США, ПЯТИ ГЛАЗ) SHELLTRUMPET обработал триллионную запись о метаданных

От (имя удалено) от 31-12-2012 0738

(СЕКРЕТНО//РАЗВЕДКА СРЕДСТВ СВЯЗИ//ДЛЯ США, ПЯТИ ГЛАЗ) 21 декабря 2012 года SHELLTRUMPET обработал триллионную запись о метаданных. SHELLTRUMPET был запущен в качестве программы, анализирующей метаданные в режиме реального времени 8 декабря 2007 года для системы сбора данных CLASSIC. За пять лет работы огромное количество других систем Агентства использовали возможности обработки информации SHELLTRUMPET для ведения наблюдения, прямого отслеживания электронных писем, отслеживания TRAFFICTHIEF, фильтра и сбора информации из местных точек доступа в режиме реального времени (RTRG). Несмотря на то что прошло пять лет, прежде чем была достигнута отметка в один триллион, практически половина этого объема была получена в текущем календарном году и ее половина поступала из DANCINGOASIS OOСИ. В настоящее время SHELLTRUMPET обрабатывает два миллиарда звонков в день, поступающих через OOСИ (Ram-M, OAKSTAR, MYSTIC и системы), MUSKETEER и системы второй группы стран-партнеров. В 2013 году мы увеличим зону охвата и будем работать более чем с 550 системами. Триллион обработанных записей вылился в 35 миллионов данных для TRAFFICTHIEF.

Чтобы собрать такое обширное количество информации о коммуникациях, АНБ полагается на ряд методов. В их число входит подключение к оптоволоконным кабелям (включая те, что лежат под водой), используемым для международного общения; переадресация сообщений в хранилища АНБ, как только они попадают в систему Соединенных Штатов, что происходит с большинством сообщений в мире; и сотрудничество с разведывательными учреждениями других стран. Кроме того, агентства все чаще полагаются на интернет и телефонные компании, которые они обязывают передавать данные, собранные о клиентах.

Поскольку АНБ — это официальное государственное учреждение, оно имеет огромное число партнеров из сектора частных компаний и многие задачи отдает на аутсорсинг. В самом АНБ насчитывается около тридцати тысяч сотрудников, но, кроме этого, у Агентства подписаны контракты примерно с шестьюдесятью тысячами сотрудников из различных компаний, которые довольно часто выполняют серьезные функции. Сам Сноуден в реальности занимал должность не в АНБ, а в компании Dell и военном подрядчике Booz Allen Hamilton. И все же он, как и многие сотрудники частных фирм-подрядчиков, работал в офисе АНБ, решая важные задачи и обладая доступом к секретам Агентства.

Согласно Тиму Шорроку, который долгое время следит за отношениями между АНБ и частными компаниями, "70 % нашего национального бюджета на разведывательные операции уходит в частный сектор". Когда Майкл Хайден сказал, что "наибольшая на планете концентрация власти, контролирующая виртуальный мир, находится на пересечении дороги в Балтимор и трассы 32, ведущей в Мэриленд, — отмечает Шоррок, — он подразумевал не АНБ саму по себе, а бизнес-парк, который располагается на расстоянии около мили от гигантского черного строения в Форт-Миде (Мэриленд), где находится штаб-квартира АНБ. Там работают все основные подрядчики АНБ, начиная от Booz и SAIC и заканчивая Northrop Grumman, которые выполняют работу для Агентства".

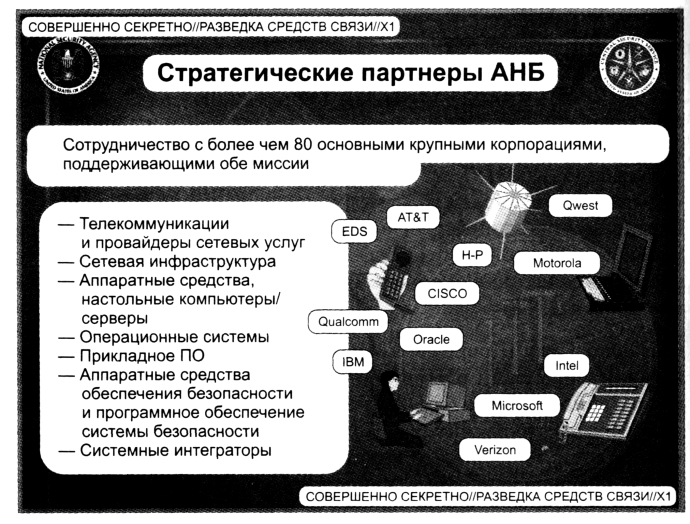

Это партнерство выходит за рамки военного сотрудничества. АНБ помогают наиболее влиятельные интернет-корпорации и телефонные провайдеры — именно те компании, которые делают возможной связь по всему миру, облегчают Агентству доступ к частным разговорам. В одном из совершенно секретных документов АНБ после описания миссии компании по "защите (защищать от шпионажа телекоммуникации и компьютерные системы Соединенных Штатов)" и "нападению (перехватывать и использовать иностранные сигналы)" перечисляются услуги, предоставленные такими корпорациями:

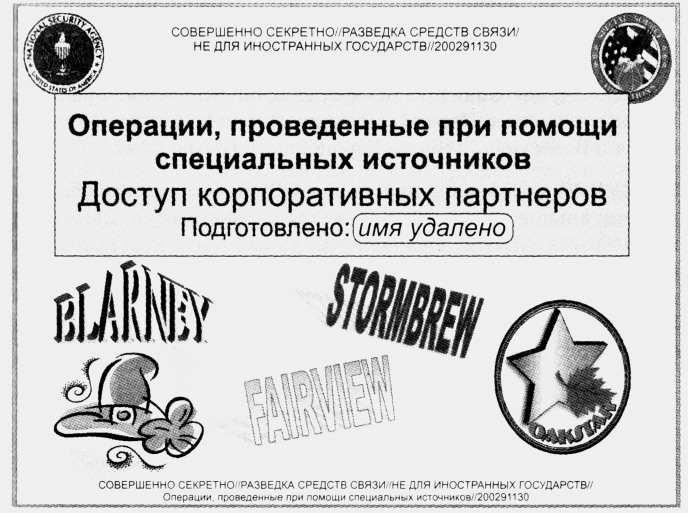

Этим партнерством с крупными корпорациями, предоставляющими технологии и доступ, от которых зависит деятельность АНБ, руководит подразделение АНБ — отдел операций со специальными источниками (ООСИ), обеспечивающий контроль за работой корпораций-партнеров. Сноуден описывает это подразделение как "наиболее ценный актив" организации.

BLARNEY, FAIR VIEW, OAKSTAR и STORMBREW — это часть программ, которые курирует ООСИ в рамках проекта "Доступ корпоративных партнеров" (ДКП).

В рамках этих программ АНБ получает доступ к зарубежным системам, которыми, согласно контрактам с иностранными организациями, обладают определенные телефонные компании, в целях создания, поддержания и совершенствования своих сетей. Американские компании перенаправляют данные о коммуникациях в хранилище АНБ.

Основная цель BLARNEY описана в одной из брошюр АНБ:

По данным Wall Street Journal, программа BLARNEY главным образом основана на многолетнем сотрудничестве с компанией AT&T. Согласно файлам АНБ, в 2010 году в список стран, попадающих в зону действия программы, входили Бразилия, Франция, Германия, Греция, Израиль, Италия, Япония, Мексика, Южная Корея и Венесуэла, а также Европейский союз и ООН.

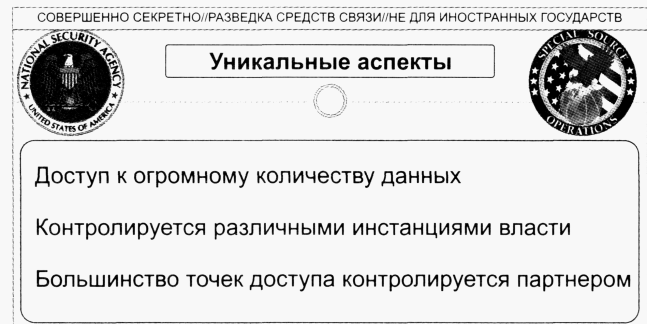

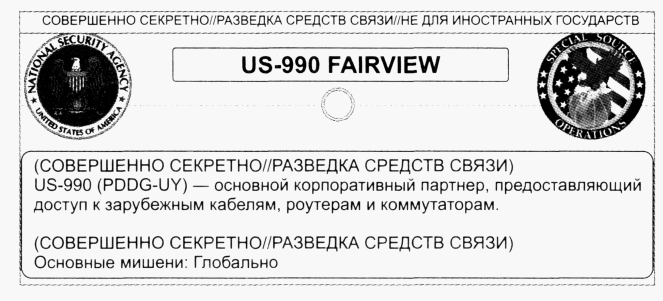

FAIRVIEW — еще одна программа ООСИ. Она также собирает "значительное количество данных" со всего мира, как гордо выражается АНБ. И она также большей частью основана на единственном "деловом партнере", в частности на доступе, которым обладает этот партнер в отношении телекоммуникационных систем иностранных государств. Описание FAIRVIEW для служебного использования простое и понятное:

Согласно документам АНБ, FAIRVIEW "является одним из пяти основных инструментов АНБ для сбора упорядоченных данных" — что означает осуществление слежки — "и одним из самых крупных источников сбора метаданных". АНБ практически всецело полагается на одну телефонную компанию. Это подтверждают сведения о том, что "приблизительно 75 % данных приходят от одного источника, что отражает уникальность доступа, которым обладает программа в отношении широкого ряда коммуникаций". Несмотря на то что телефонная компания не была идентифицирована, одно описание партнера FAIRVIEW делает очевидным ее стремление к сотрудничеству:

FAIRVIEW — корпоративный партнер с 1985 года, обеспечивает доступ к зарубежным кабелям, роутерам, коммутаторам. Партнер ведет деятельность в США, однако имеет доступ к информации о населении различных стран и, используя отношения с другими компаниями, предоставляет уникальный доступ к телекоммуникационным данным и IP-адресам. Активно участвует в передаче трафика, позволяет транслировать на мониторы АНБ сигналы, интересующие Агентство.

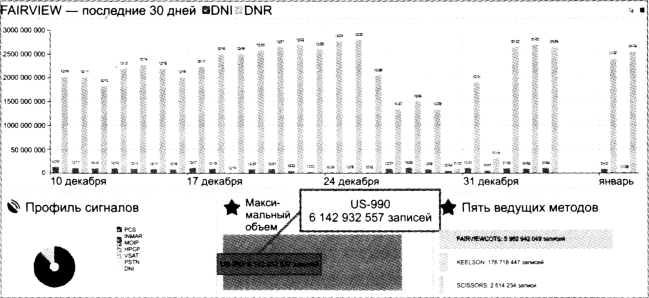

Благодаря этому сотрудничеству программа FAIRVIEW собирает колоссальное количество информации о телефонных звонках. График, покрывающий тридцатидневный период начиная с 10 декабря 2012 года, показывает, что только одна эта программа в течение каждого дня месяца собирала около 200 млн записей, что за тридцать дней дало более 6 млрд записей. Светлые столбцы — это данные DNR (телефонные звонки), темные столбцы — это данные DNI (интернет-показатели):

Чтобы собрать эти миллиарды телефонных записей, ООСИ взаимодействует с деловыми партнерами АНБ, а также со спецслужбами иностранных государств, например польской государственной разведывательной службой:

(СОВЕРШЕННО СЕКРETHО//PA3ВЕДКА СРЕДСТВ СВЯЗИ//НЕ ДЛЯ ИНОСТРАННЫХ ГОСУДАРСТВ) ORANGECRUSH — часть программы ОAKSTAR из корпоративного портфолио ООСИ, с 3 по 25 марта передавала представителям АНБ метаданные, полученные с сайта партнера третьей группы (Польша). Работу программы обеспечивают совместные усилия ООСИ, Национального центра компьютерной безопасности, подразделения иностранных дел и партнера АНБ — подразделения Польского правительства. ORANGECRUSH известна полякам под названием BUFFALOGREEN. Сотрудничество с этими группами началось в мае 2009 года, в его условия входило использование проекта ОAKSTAR от ОRANGEBLОSSОM и его возможностей по сбору DNR. Полученный доступ позволит собирать секретную информацию с коммерческих ресурсов, которыми управляют корпоративные партнеры АНБ, и будет включать в себя сбор информации о коммуникациях в Национальной армии Афганистана, на Среднем Востоке1, в ограниченной части Африки и Европы. Уведомление было размещено на SPRINRAY, и этот сбор доступен второй группе стран через TICKETWINDOW.

Схожим образом программа OAKSTAR использует возможности одного из корпоративных партнеров АНБ (кодовое имя STEELKNIGHT), у которого есть доступ к иностранным телекоммуникационным системам. Этот доступ применяется при перенаправлении данных в собственные хранилища АНБ. Другой партнер под кодовым именем SILVERZEPHYR появился 11 ноября 2009 года. В приведенном ниже документе описывается работа, проделанная совместно с компанией для того, чтобы получить доступ к "внутренним коммуникациям" в Бразилии и Колумбии:

Доступ Федерального управления гражданской авиации к данные DNI благодаря SILVERZEPHYR и Вашингтонскому подразделена АНБ (СОВЕРШЕННО СЕКРЕТНО//РАЗВЕДКА СРЕДСТВ СВЯЗИ//НЕ ДЛЯ ИНОСТРАННЫХ ГОСУДАРСТВ)

От (имя удалёно) от 06-11-2009 0918

(СОВЕРШЕННО СЕКРЕТНО//РАЗВЕДКА СРЕДСТВ СВЯЗИ//НЕ ДЛЯ ИНОСТРАННЫХ ГОСУДАРСТВ) Во вторник 5/11/09 SSО-ОAKSTER SILVERZEPHYR (SZ) начал передавать данные DNI Федеральною управления гражданской авиации Вашингтонскому подразделению АНБ через систему WealthyCluster2/TeUurian, установленную на их сайте. ООСИ координировал действия с офисом по управлению потоком данных и передал файлы в отдел тестирования для проверки, результатом которой стал полный успех. ООСИ продолжит следить за потоком данных и сбором информации, чтобы убедиться, что все проблемы выявлены и решены должным образом. SILVERZEPH/R продолжит обеспечивать пользователей авторизованным сбором данных DNR. Работа ООСИ с партнером направлена на получение доступа к дополнительному объему данных размером 80 Гб, разбитых на части по 10 Гб. Команда ОAKSTER при поддержке со стороны NSAT и GNDA только что завершила 12-дневный сбор секретных данных с сайта, на котором было идентифицировано более 200 новых ссылок. Во время этого, чтобы проверить конечный результат работы своих систем AVS, GNDA работал совместно со своим партнером. ОAKSTAR также работает с NSAT, чтобы проверить сделанные партнерами из Бразилии и Колумбии снэпшоты, каждый из которых может содержать данные о внутренних коммуникациях жителей этих стр т.

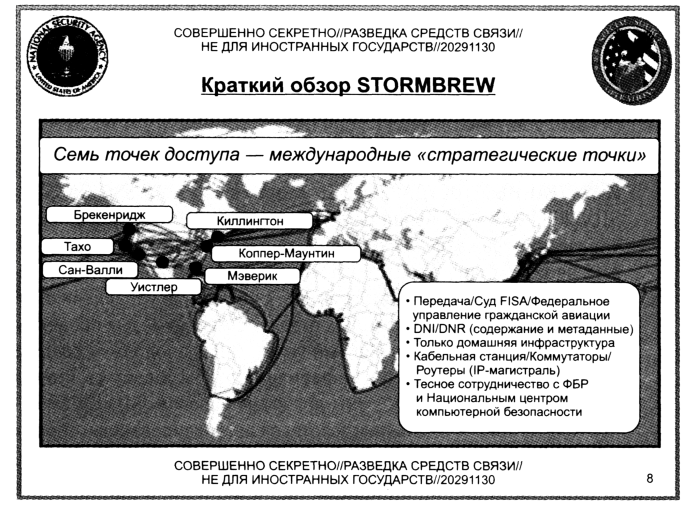

Что касается программы STORMBREW, она проводится "в тесном сотрудничестве с ФБР" и предоставляет АНБ доступ к интернет-трафику и телефонной связи на территории Соединенных Штатов в различных "стратегических точках". При осуществлении программы используется тот факт, что основной объем интернет-трафика в тот или иной момент проходит через коммуникационную инфраструктуру США — следствие того, что Соединенные Штаты играют ключевую роль в развитии Глобальной сети. Некоторые из стратегических точек идентифицированы благодаря кодовым названиям:

Согласно АНБ, STORMBREW "в настоящее время является следствием взаимодействия двух провайдеров телефонной связи (кодовые названия ARTIFICE и WOLFPOINT)". Помимо доступа, предоставляемого программой к стратегическим точкам в Соединенных Штатах, "STORMBREW также управляет двумя точками доступа к подводным кабелям, одна из которых находится на Западном побережье США (кодовое название BRECK-ENRIDGE), а другая — на Восточном побережье США (кодовое название QUAIL–CREEK)".

Изобилие кодовых наименований подтверждает тот факт, что название компаний, которые являются партнерами АНБ, — один из самых охраняемых секретов Агентства. Документы, в которых содержится расшифровка кодовых названий, тщательно защищаются Агентством, и большую их часть Сноудену не удалось заполучить. Тем не менее информация, которую он предоставил, позволила снять маску с некоторых организаций, сотрудничающих с АНБ. Как известно, в его архив входили доку менты PRISM, в которых подробно расписаны детали секретного: соглашения между АНБ и крупнейшими интернет-компаниями в мире — Facebook, Yahoo! Apple, Google, — а также зафиксированы усилия Microsoft, направленные на то, чтобы предоставит! Агентству доступ к ее информационным платформам, в частности программе Outlook.

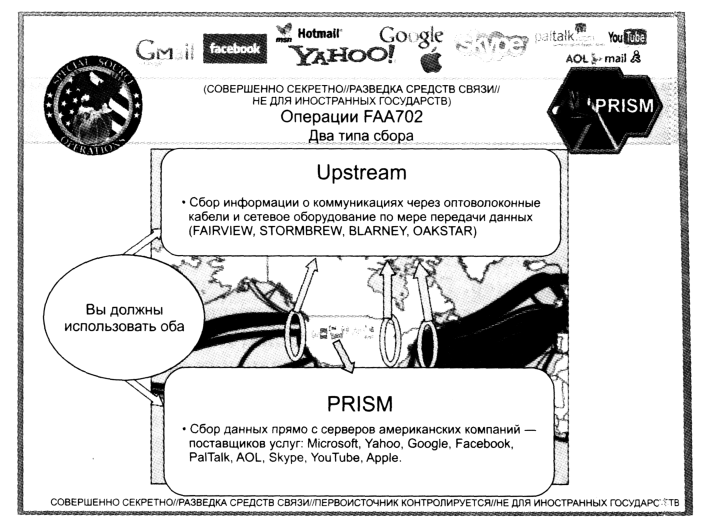

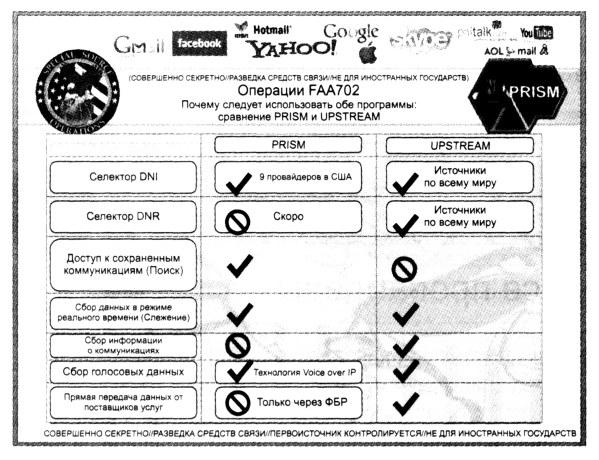

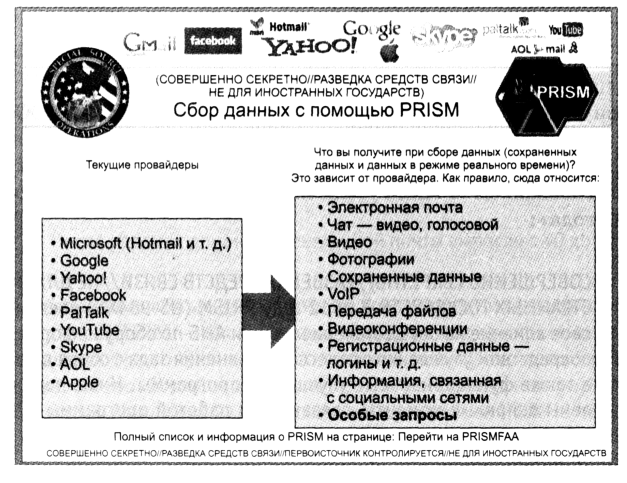

В отличие от BLARNEY, FAIRVIEW, OAKSTAR и STORMBREW которые осуществляют слежку через оптоволоконные кабели и другие формы сетевого оборудования (названные АН$ Upstream), PRISM позволяет АНБ собирать данные прямо с серверов девяти крупнейших интернет-компаний:

Компании, перечисленные на слайде PRISM, отрицали предоставление ими Агентству неограниченного доступа к своим серверам. Например, Facebook и Google утверждали, что они передавали АНБ только ту информацию, которую Агентство требовало по ордеру. Они пытались представить PRISM как обычный технический элемент работы: слегка усовершенствованную систему доставки, посредством которой АНБ получает в свой "абонентский ящик" те данные, что компания обязана предоставлять по закону.

Но их аргументы несостоятельны по многим причинам. Во-первых, нам известно, что Yahoo! отчаянно боролся в суде против АНБ, чтобы не присоединяться к PRISM, — весьма сомнительно, что компания стала бы так стараться, если бы программа была простым аналогом службы доставки. (Доводы Yahoo! были отклонены в Суде FISA, и компании было приказано участвовать в программе PRISM.) Во-вторых, после того как Барт Геллман из Washington Post был раскритикован за «преувеличение» роли PRISM, он провел повторное исследование программы и подтвердил, что остается при своем мнении: "С рабочих станций по всему миру благодаря PRISM госслужащие получают возможность "загрузить систему" — то есть провести поиск — и получить результаты от интернет-компании без какого бы то ни было взаимодействия с ее сотрудниками".

В-третьих, интернет-компании говорили о сотрудничестве с АНБ уклончивым юридическим языком, зачастую не проясняя то, как обстоят дела на самом деле, а запутывая еще сильнее. Например, Facebook утверждал, что не предоставляет АНБ "прямой доступ", a Google отрицал, что создал для Агентства "черный вход". Но Крис Согоян, технический эксперт из Американского союза защиты гражданских свобод, сообщил Foreign Policy, что компании используют специальные термины, которые обозначают весьма изощренные способы получения информации. В конечном счете компании не отрицали, что они работают с АНБ и устанавливают систему, с помощью которой Агентство может напрямую получать данные об их клиентах.

Наконец, само АНБ неоднократно восхваляло PRISM за уникальные способности по сбору данных и отмечало, что программа играет ключевую роль в улучшении работы по слежке. Один из слайдов АНБ проясняет особые возможности PRISM, связанные со слежкой:

Другой слайд сообщает подробности о широком спектре коммуникаций, к которым АНБ получает доступ благодаря PRISM

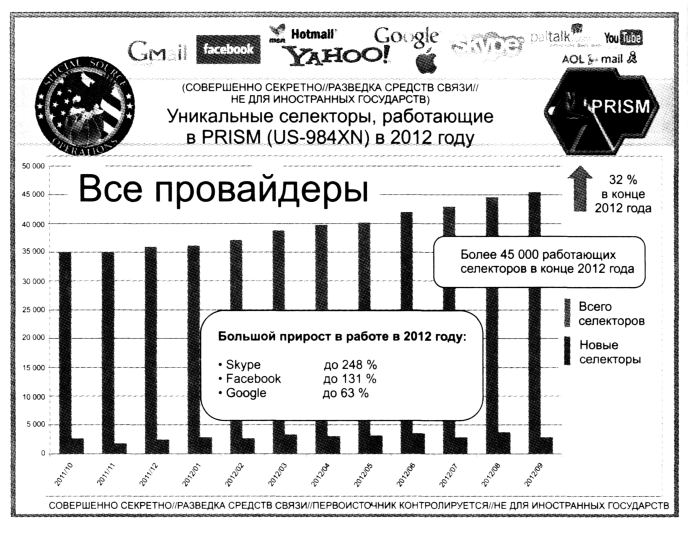

И еще один слайд АНБ показывает, как программа PRISM постоянно и уверенно увеличивает количество собираемых для Агентства данных:

На внутренних досках объявлений в специальном разделе ООСИ часто упоминается о том, какую значительную роль играет PRISM в сборе данных. Вот одно сообщение от 19 ноября 2012 года под названием "PRISM увеличивает свое влияние: статистика 2012 года":

СОВЕРШЕННО СЕКРЕТНО//РАЗВЕДКА СРЕДСТВ СВЯЗИ//НЕ ДЛЯ ИНОСТРАННЫХ ГОСУДАРСТВ В 2012 году PRISM (US-984XN) увеличила свое влияние на осуществление миссии АНБ по сбору информации посредством улучшения процесса выполнения задач, сбора данных, а также функциональных улучшений программы. Ниже перечислены основные моменты, связанные с работой программы PRISM в 2012 году:

В финальных отчетах о сборе данных стран-союзников из первой группы PRISM является наиболее цитируемым источником. В 2012 году на данных, полученных с помощью PRISM, было основано больше всего финальных отчетов стран из первой группы: 15,1 % всех отчетов (в 2011 году это число составляло 14 %). Данные PRISM цитировались в 13,4 % отчетов всех стран — союзников первой, второй и третьей групп (в 2011 году это число составляло 11,9 %) и в целом она упоминалась больше всего раз.

Общее число финальных отчетов, подготовленных в 2012 году на основе данных PRISM: 24 096, что на 27 % больше, чем в прошлом году

В 2011 и 2012 годах PRISM являлась единственным источником данных в 74 % случаев.

Число отчетов, основанных на собранных PRISM данных и процитированных в качестве источника в ежедневных докладах президенту в 2012 году: 1477 (18 % всех отчетов по сбору секретной информации PRISM, представленных президенту, — максимальны i показатель SIGAD для АНБ); в 2011 году: 1152 (15 % всех отчётов по сбору секретной информации PRISM, представленных президенту, — максимальный показатель SIGAD для АНБ).

Число существенных данных в 2012 году: 4186 (32 % всех существенных данных по всем областям); из них 220 данных были получены только благодаря PRISM.

Выполнение задач; число селекторов выросло до 32 % в 2012 году — 45 406, по данным на сентябрь 2012 года.

Большие успехи в сборе и обработке информации, собранной через Skype; получена важная, уникальная информация по различным объектам слежения.

Число рабочих доменов электронной почты выросло с 40 до 22000.

Подобные хвалебные заявления не соответствуют утверждению о том, что PRISM — это обычная техническая программа, и они доказывают, что Силиконовая долина лжет, отрицая свое сотрудничество. И действительно, после раскрытия информации Сноуденом New York Times в статье о программе PRISM описала массу секретных переговоров между АНБ и Силиконовой долиной о предоставлении Агентству неограниченного доступа к системам компании. "Когда официальные представители правительства пришли в Силиконовую долину и потребовали упростить доступ к информации пользователей самых крупных в мире интернет-компаний в рамках секретной программы слежения, они взбунтовались", — сообщает Times. "Впрочем, в конечном итоге многие согласились пойти хотя бы на какое-то сотрудничество". В частности,

Twitter отказался упростить для правительства процесс получения информации. Но в ходе переговоров выяснилось, что другие компании более сговорчивы. Они активно участвовали в обсуждении с представителями Агентства национальной безопасности разработки технических методов, которые позволят в ответ на запрос со стороны правительства более эффективно и безопасно делиться личными данными иностранных пользователей. И в некоторых случаях они согласились изменить работу своих компьютерных систем.

Эти переговоры, как пишет New York Times, "иллюстрируют, как тесно сотрудничают правительство и технические компании, а также демонстрируют глубину взаимоотношений, которые происходят за сценой". В статье оспариваются утверждения компаний относительно того, что они предоставляют АНБ только тот уровень доступа, который законно обоснован: "В то время как передавать данные в ответ на запрос суда — это обязательное для выполнения требование закона, упрощение процедуры, которая позволит государству получать эту информацию, не является таковым, и именно поэтому Twitter отказался от этого".

Заявления интернет-компаний о том, что они передают АНБ только ту информацию, которую должны передавать по закону, также не имеют значения. Дело в том, что для того, чтобы получить информацию о конкретном гражданине США, АНБ необходимо иметь на это ордер. Но подобное разрешение не является обязательным для получения данных о любом человеке, не являющимся гражданином США, который находится за границей, даже если этот человек общается с американским гражданином. Точно так же благодаря правительственной трактовке "Патриотического акта" не существует ограничений на массовый сбор метаданных — трактовка этого закона настолько широкая, что даже его первоначальные авторы были шокированы, узнав, как он используется.

Тесное сотрудничество между АНБ и частными компаниями лучше всего рассматривать на примере документов, связанных с Microsoft, в которых демонстрируются усердные старания компании по предоставлению АНБ доступа к нескольким наиболее популярным онлайн-сервисам, включая SkyDrive, Skype и Outlook.com.

SkyDrive позволяет людям сохранять свои файлы в Интернете и получать к ним доступ с различных мобильных устройств Количество пользователей SkyDrive превышает 250 млн по всему миру. "Мы считаем важным, чтобы вы имели контроль над тем, кто может и кто не может получить доступ к вашим личным данным", — утверждает веб-сайт, посвященный SkyDrive созданный компанией Microsoft. И все же, как можно увидеть в документах АНБ, Microsoft потратил "многие месяцы" на то, чтобы упростить для правительства доступ к этим данным

(СОВЕРШЕННО СЕКРЕТНО//РАЗВЕДКА СРЕДСТВ СВЯЗИ//НЕ ДЛЯ ИНОСТРАННЫХ ГОСУДАРСТВ) Достижение ООСИ — Теперь сбор данных из Microsoft SkyDrive является частью стандартной работой программы по сбору и хранению информации о коммуникациям с помощью PRISM

От (имя удалено) от 08-03-2013

(СОВЕРШЕННО СЕKPETHО//PA3BЕДКА СРЕДСТВ СВЯЗИ//НЕ ДЛЯ ИНОСТРАННЫХ ГОСУДАРСТВ) Начиная с 7 марта 2013 года PRISM собирает данные из Microsoft SkyDrive. Теперь это является частью стандартной работы программы при запросе, основанном на Законе о контроле деятельности служб внешней разведки, раздел 702 (FAA702). Это означает, что аналитикам больше не нужно делать специальный запрос в ООСИ для того, чтобы собрать эти данные, что значительно облегчает их работу. Новая возможность приведет к гораздо более полному и быстрому сбору данных ООСИ для запросов из Европы. Успех был достигнут в результате многих месяцев сотрудничества ФБР с Microsoft для организации работы этого процесса и поиска оптимального решения. "SkyDrive — это облачный сервис, с помощью которого пользователь может сохранять свои файлы и получать к ним доступ с различных устройств. Кроме того, Microsoft Office предоставляет бесплатные интернет-приложения, благодаря которым пользователь получает возможность создавать, редактировать и просматривать файлы Word, PowerPoint Excel даже в тех случаях, когда MS Office не установлен на устройстве, с которого пользователь просматривает файл". (Источник: S314 wiki)

В конце 2011 года Microsoft приобрела Skype, интернет-сервис, позволяющий пользователям переписываться и разговаривать друг с другом. Количество зарегистрированных пользователей Skype превышает 663 млн человек. В момент покупки Microsoft заверил пользователей в том, что "Skype уважает вашу частную жизнь и конфиденциальность ваших личных данных и вашего общения". В действительности эти данные так же без проблем передавались правительству. Можно найти несколько сообщений о том, что в начале 2013 года АНБ отмечало, что получить доступ к общению между пользователями Skype становится все легче:

(СОВЕРШЕННО СЕКРЕТНО//РАЗВЕДКА СРЕДСТВ СВЯЗИ//НЕ ДЛЯ ИНОСТРАННЫХ ГОСУДАРСТВ) Новые возможности PRISM по сбору данных, сохраненных в Skype

От [имя удалено) от 04-03-2013 0631

(СОВЕРШЕННО СЕКРЕТНО//РАЗВЕДКА СРЕДСТВ СВЯЗИ//НЕ ДЛЯ ИНОСТРАННЫХ ГОСУДАРСТВ) У PRISM появилась новая возможность по сбору данных: сохраненные в Skype коммуникации. Эти данные будут содержать уникальную информацию, которая недоступна во время обычного сбора данных в режиме реального времени. ООСИ ожидает, что в эти данные войдут список контактов, номер кредитной карты, даты звонков, информация об аккаунте пользователя и др. 29 марта 2013 года ООСИ передал около 2000 селекторов для Skype с целью сохранения информации в SV41 и в подразделение по контролю электронных коммуникаций в ФБР. SV41 занимается предварительной оценкой того, какие из селекторов обладают наивысшим приоритетом, и уже 100 селекторов направила в упомянутое выше подразделение

ФБР. Работа по оценке всех 2000 селекторов может занять у SV41 несколько недель, а у подразделения ФБР, вероятно, уйдет на это еще больше времени. На 2 апреля подразделение одобрило около 30 селекторов и передало об этом информацию в Skype. Всего за два года сбор данных Skype как часть работы PRISM занял важное место в отчетах АНБ, которые использовались при борьбе с терроризмом, с сирийской оппозицией и режимом, установленным в Сирии, а также в ряде других крупнейших операций. С апреля 2011 года вышло около 2800 отчетов, основанных на информации, собранной с помощью системы сбора данных Skype в рамках программы PRISM, и 76 % из нее могло быть получено только из этого источника.

(СОВЕРШЕННО СЕКРЕТНО//РАЗВЕДКА СРЕДСТВ СВЯЗИ//НЕ ДЛЯ ИНОСТРАННЫХ ГОСУДАРСТВ) ООСИ расширяет свои возможности при сборе данных Skype в рамках программы PRISM

От (имя удалено) от 04-03-2013 0629

(СОВЕРШЕННО СЕKPETH0//PA3ВЕДКА СРЕДСТВ СВЯЗИ//НЕ ДЛЯ ИНОСТРАННЫХ ГОСУДАРСТВ) 15 марта 2013 года программа PRISM начала использовать при работе со Skype все возможные селекторы Microsoft PRISM, поскольку Skype разрешает пользователям входить в свой аккаунт, используя имя пользователя и идентификаторы аккаунта. До настоящего времени, если пользователь заходил в аккаунт, не используя имя пользователя, PRISM не собирала никакие данные и в результате при сборе данных образовывался пробел; теперь этого не будет. На самом деле пользователь может создать аккаунт, используя любой электронный адрес любого домена. В настоящее время аналитики не могут вносить эти электронные адреса в PRISM, однако ООСИ надеется, что летом указанный недочет будет исправлен. В течение последних шести месяцев АНБ, ФБР и Министерство юстиции совместно работали над тем, чтобы получить разрешение на отправку PRINTAURA всех действующих и будущих селекторов Microsoft PRISM в Skype. В результате в Skype будет отправлено около 9800 селекторов и сбор данных станет более полным, в противном случае какие-то данные будут упущены.

Сотрудничество между Агентством и Microsoft не только оставалось тайной, но и противоречило публичным заявлениям, которые делала компания. Крис Согоян, технический эксперт Американского союза защиты гражданских свобод, сообщил, что информация, предоставленная Сноуденом, шокирует многих пользователей Skype. "В прошлом Skype давал своим пользователям обещание о том, что их разговоры не смогут подслушать, — говорит Крис. — Очень трудно увязать стремление Microsoft состязаться с Google в сохранении конфиденциальности информации пользователей и секретное сотрудничество первой с АНБ".

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

Глава 2.

Глава 2. Сбор экипажа в полном составе. Переезд в Северодвинск. Первые впечатления о своём корабле. Новые заботы, новые люди, новые начальники. - Товарищи офицеры, мы с командирами боевых частей отправляемся на Северный флот для набора в экипаж личного состава

Глава 3.

Глава 3. Из огня да в пламя – с приходом в базу на флот никакого передыха. Сдача задач курса боевой подготовки и выполнение первой боевой службы. Преодолевая колючие северные снежные заряды и морозный ветер, окунающий хлёсткой ледяной волной людей, которые стояли на

Глава 4.

Глава 4. Как подводники жили на берегу в Гремихе. Чем это житьё «гремиханское» было особенным. Неожиданные повороты тихой жизни в обособленном царстве «Гремихе» так или иначе,

Глава 5.

Глава 5. Корабли цикличного использования. Как чувствовали себя люди в этом цикличном водовороте. Страна Советов жила полнокровной жизнью. Правда, крепость Железного Занавеса существовала за счёт сплошного самообеспечения. Производилось всего очень много, не всегда

Глава 6.

Глава 6. Наступил очередной Новый год. Жизнь течёт и люди изменяются. Становятся ли они лучшими? Вот вопрос! Приход Нового года для абсолютного большинства людей был и есть праздник, ожидаемо желанный, торжественный и весёлый. Все невзгоды и неприятности хотелось

Глава 7.

Глава 7. Подводная лодка – «рыбка» морская, но успех её плавания «куётся» на берегу. С офицерами своего корабля Антон проводил групповое упражнение. Тема упражнения была вполне подходящей «Обеспечение скрытности РПК СН на боевом патрулировании с момента выхода из базы

Глава 8.

Глава 8. На войне – как на войне. Как оно служится под прицелом торпед противника. - Прости - прощай весь мир разнообразия красок чудесной природы надводного мира. Увидеть их подводники смогут не скоро, - подумал Антон, отдавая команду «По местам стоять к погружению!».

Глава 9.

Глава 9. Возвращение в базу. Где «куются» катастрофы. «Чтобы число погружений всегда совпадало с количеством всплытий» - уже много раз звучало из уст провожающих друзей в след удаляющейся субмарине под командованием Липовецкого. И в который раз, всплыв в надводное

Глава 6 «Главная глава». Замещение

Глава 6 «Главная глава». Замещение На страницах книги мы обсуждали те факторы, которые позволяют слугам царицы Толерантности последовательно и неумолимо идти к достижению собственных целей. Давайте их кратко вспомним и предварительно подытожим. Сократить рождаемость в

Глава 4 В которой глава кремлевской администрации Дмитрий Медведев создал новое российское сословие

Глава 4 В которой глава кремлевской администрации Дмитрий Медведев создал новое российское сословие Дмитрий Медведев производит очень необычное для политика впечатление — он кажется хорошим человеком. По нему видно, что он не очень уверен в себе, — особенно это

Глава 5 В которой глава администрации президента Украины Виктор Медведчук остался последним украинцем, которому верит Путин

Глава 5 В которой глава администрации президента Украины Виктор Медведчук остался последним украинцем, которому верит Путин В начале нулевых Медведчук на фоне украинских политиков выглядел как человек из космоса. Абсолютный европеец, совершенно не похожий на

ЧТОБЫ СОБРАТЬ УРОЖАЙ, ЗЕРНО ПРЕЖДЕ НАДО ПОСЕЯТЬ

ЧТОБЫ СОБРАТЬ УРОЖАЙ, ЗЕРНО ПРЕЖДЕ НАДО ПОСЕЯТЬ Удивительность бытия в нашей стране: мы ухитряемся «собирать урожай, не сея его». В первые пять-семь лет реформ этот вид предпринимательства был преобладающим. Он и являлся, по сути, первым материализованным результатом

ГЛАВА 1

ГЛАВА 1 Почему я стал символистом. На это ответят нижеследующие разъяснения мои.Но прежде всего должен отметить основную тему символизма в себе. Я различаю себя в этой теме двояко (или даже трояко); я ощущаю в себе становление темы символизма так, как она пела в душе моей с

Легко развеять, но трудно собрать

Легко развеять, но трудно собрать Многоязыкая лира России Легко развеять, но трудно собрать ИНТЕРВЬЮ В НОМЕР Народный писатель Алтая Бронтой БЕДЮРОВ (Эр-Тардуш) говорит, что знает народы России от А до Я?– от абазин до якутов. Долгое время в Союзе писателей он курировал

Кирилл Фролов СОБРАТЬ ВЕРНЫХ Духовный упадок человечества и вселенское Православие

Кирилл Фролов СОБРАТЬ ВЕРНЫХ Духовный упадок человечества и вселенское Православие В октябре-ноябре в ряде стран Латинской Америки по благословению Патриарха Московского и всея Руси Алексия II проходили Дни русской духовной культуры.Представительная делегация из